En la siguiente practica vamos a crear host virtuales que pueden ser por ip o por puerto, primero vamos a indicar como crearlos por IP, para ello debemos entrar en el fichero de configuración.

\etc\proftpd\proftpd.conf

Ahora debemos añadir la siguiente directiva al fichero:

<virtualhost direccionip>

#Directivas y parámetros

</virtualhost>

Lo siguiente que debemos hacer es crear

Lo siguiente que debemos hacer es crear

la interfaz con la dirección IP que le

asignemos, (en nuestro caso le hemos asignado

la 192.168.1.225) para ello debemos introducir

lo siguiente en la terminal:

ifconfig ethN:n nuevaIP netmask mascara

Dentro de directivas y parámetros iría la configuración del servidor ftp asociada a ese host virtual. Nosotros pondremos la configuración de la practica anterior en la que dimos acceso solo a los usuarios anónimos, finalmente el fichero de configuración debería quedar así:

Ahora vamos hacer una prueba con el cliente ftp filezilla:

Como podemos apreciar hemos accedido con el cliente con la IP 192.168.1.250 , que es la IP que le hemos asignado al host virtual.

Como podemos apreciar hemos accedido con el cliente con la IP 192.168.1.250 , que es la IP que le hemos asignado al host virtual.

Ahora vamos a indicar como crear un host virtual por puerto, el proceso es el mismo que por IP, entramos en el fichero de configuración:

/etc/proftpd/proftpd.conf

A continuación añadiremos la siguiente directiva al fichero de configuración:

<VirtualHost direccionIP>

Port numeroPuerto

#Directivas y parámetros

</VirtualHost>

Hemos utilizado la misma interfaz de red que hemos utilizado para crear el host virtual por IP y la misma configuración que en el host virtual por IP, lo unico que hemos añadido nuevo es port y el numero de puerto,(que en este caso le hemos asignado el 2121) el fichero de configuración deberia quedar asi:

Ahora vamos a realizar una prueba con el cliente FTP filezilla ,para ver si funciona el host virtual que hemos creado especificando el puerto por el que se accede al servidor:

Como podemos ver a funcionado ya que le hemos especificado el puerto que le pusimos al host virtual y a accedido al servidor FTP.

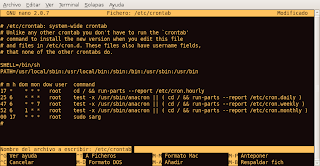

Ahora haremos una prueba enviandonos un correo a nuestro ordenador para ver si funciona:

Ahora haremos una prueba enviandonos un correo a nuestro ordenador para ver si funciona:

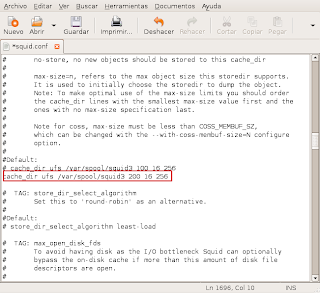

+-+gedit.png)

Sin embargo al directorio de practicas si nos permite subir archivos ya que no le hemos puesto ninguna restricción de escritura.

Sin embargo al directorio de practicas si nos permite subir archivos ya que no le hemos puesto ninguna restricción de escritura.